「とりあえずWordPressで作っとけばいいだろう」——この発想は、もう時代遅れかもしれません。

2026年現在、Web制作の現場では「何で作るか」より「何で守るか」が最大の関心事になっています。AIを使った自動攻撃が日常化し、数時間ごとに新しい脆弱性が発見されるこの世界で、「便利さ」と「安全性」の天秤は大きく傾いています。

2026年、WordPressを取り巻く「新しいリスク」の正体

かつてWordPressの弱点は「人為的なミス」でした。古いプラグインを更新し忘れたり、弱いパスワードを設定したり。しかし今、脅威の性質が変わってきています。

「ゼロデイ攻撃の自動化」がそれです。AIが24時間体制で脆弱性をスキャンし、修正パッチが公開される数時間前(ゼロデイ)を狙って攻撃を仕掛ける時代になったのです。

さらに深刻なのは、「プラグインの連鎖崩壊」です。一見無関係に見える2つのプラグインの組み合わせが、思わぬセキュリティホールを生み出すケースが急増しています。

サーバーログで実際に見た攻撃

以前管理していたWordPressサイト(小規模コーポレートサイト)のアクセスログを確認したところ、1日あたり200〜400件の/wp-adminへのブルートフォースアクセスが記録されていました。そのほとんどは海外IPからで、24時間止まりません。プラグインの更新が2ヶ月遅れた期間に、実際にスパムメール送信スクリプトを埋め込まれ、サーバー会社から警告を受けた経験があります。スタティックサイトに移行してからはこの種の通知がゼロになりました。

なぜ「動的CMS」は狙われやすいのか

- データベースへの接続: SQLインジェクションのリスクが絶えず存在する

- PHPの実行: リクエストごとにサーバー側でコードを実行するため、隙が生まれやすい

- 管理画面の存在: /wp-admin が常に外部に開放されているため、攻撃の的になる

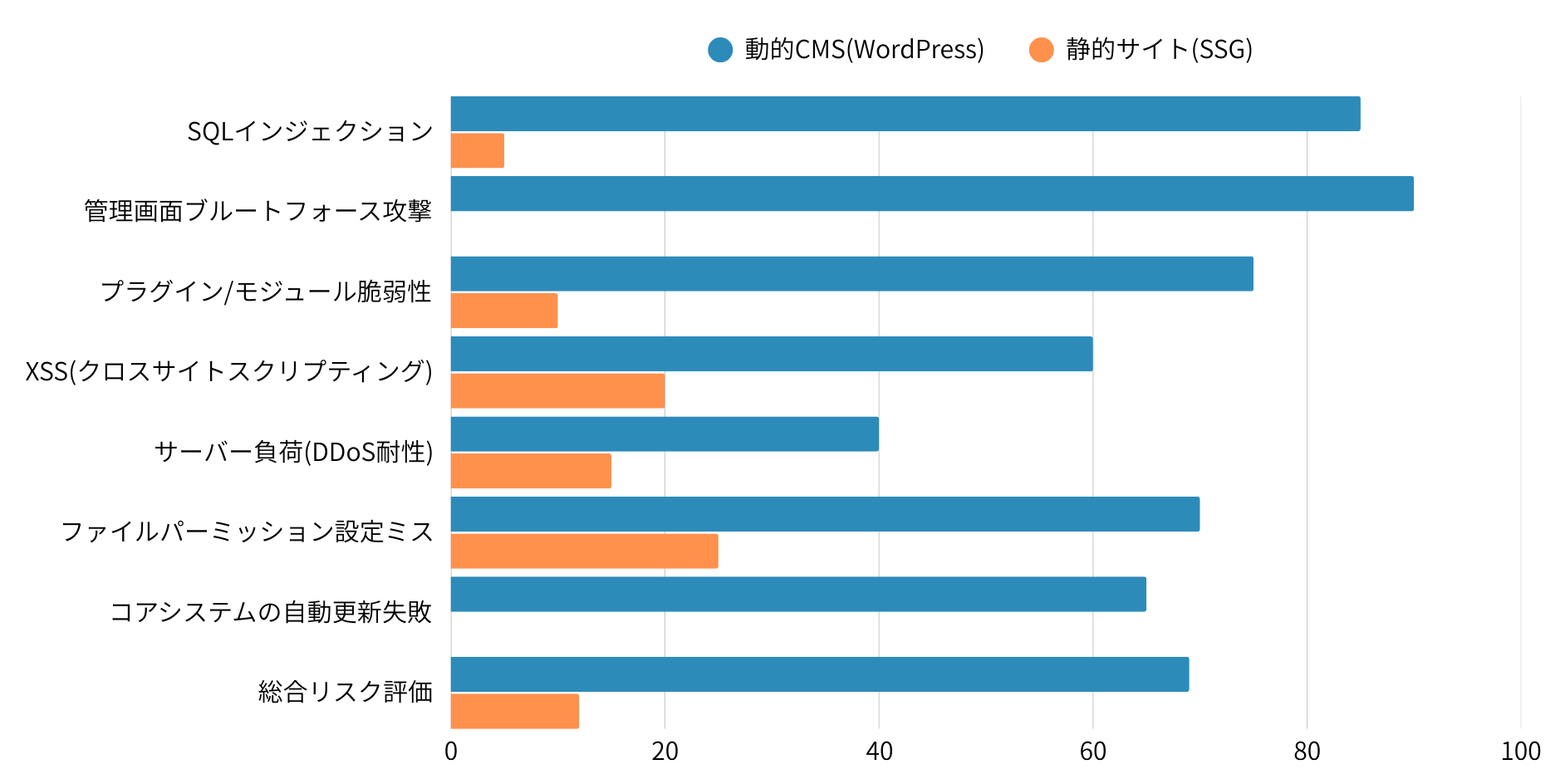

*数値は一般的な技術アーキテクチャの比較に基づくリスク評価(0-100) 出典:2025年最新セキュリティレポート

スタティックサイトへの移行で「攻撃対象をゼロにする」という発想

WordPressのセキュリティ対策は「いかに守るか」の戦いです。しかしスタティックサイト(HTML/CSS/JSのみ)は、データベースも管理画面もPHPも持たないため、そもそも攻撃の入り口が存在しません。セキュリティの観点から言えば、「守る」のではなく「攻撃対象を消す」という根本的に異なるアプローチです。

もちろん、ECサイトや会員機能など動的処理が必須のサービスはWordPressや動的CMSが必要なケースもあります。重要なのは「何が必要か」を正確に見極め、必要以上に複雑なシステムを抱えないことです。更新頻度が月数回程度のコーポレートサイトや、情報発信メインのサイトであれば、スタティック構成を選ぶことでセキュリティリスクを大幅に低減できます。

「安全」は機能ではなく設計思想である

2026年のWebセキュリティで最も危険なのは、「とりあえずWordPressにしておけば何とかなる」という思考停止です。自分のサービスに本当に動的処理が必要かどうかを問い直すことが、セキュリティ強化の第一歩です。